Ist ihr Unternehmen sicher?

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Ist ihr Unternehmen sicher?

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Ist ihr Unternehmen sicher?

Über 26.000 Angriffe finden täglich auf Unternehmen statt.

90 % der Angriffe hätten durch den Einsatz einfacher Maßnahmen vermieden werden können.

Über 20 Jahre Erfahrung.

IT-Security “Made in Germany”!

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Diese Kunden vertrauen uns

Diese Kunden vertrauen uns

Wozu braucht man IT-Security?

Unternehmen werden nichtsahnend angegriffen und reagieren viel zu spät.

- Unternehmensdaten werden beschädigt oder gar gestohlen

- Schaden meist in Höhe eines 6-7 stelligen Bereich

- Wiederherstellungsprozess fast unmöglich

- Über 90% der Angriffe hätten abgewehrt werden können

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Wozu braucht man IT-Security?

- Unternehmensdaten werden beschädigt oder gar gestohlen

- Schaden meist in Höhe eines 6-7 stelligen Bereich

- Wiederherstellungsprozess fast unmöglich

- Über 90% der Angriffe hätten abgewehrt werden können

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Wozu braucht man IT-Security?

Allein im Jahre 2022 gab es über 130.000 Fälle von Cybercrime.

Unternehmen werden nichtsahnend angegriffen und reagieren viel zu spät.

- Unternehmensdaten werden beschädigt oder gar gestohlen

- Schaden meist in Höhe eines 6-7 stelligen Bereich

- Wiederherstellungsprozess fast unmöglich

- Über 90% der Angriffe hätten abgewehrt werden können

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Wie können Sie sich schützen?

Systemüberwachung

Schutz durch Überwachung und Aktualisierung interner Programme.

Infrastrukturanalyse

Schutz vor Sicherheitslücken veralter IT-Systeme.

Managed Firewall

Schutz vor Gefahren aus dem Internet.

Schwachstellen-Management

Schutz durch Überwachung und Aktualisierung interner Programme.

Security Awareness Training

Schutz vor Gefahren aus dem Internet.

Wie können Sie sich schützen?

Systemüberwachung

Schutz durch Überwachung und Aktualisierung interner Programme.

Infrastrukturanalyse

Schutz vor Sicherheitslücken veralter IT-Systeme.

Managed Firewall

Schutz vor Gefahren aus dem Internet.

Schwachstellen-Management

Schutz durch Überwachung und Aktualisierung interner Programme.

Security Awareness Training

Schutz vor Gefahren aus dem Internet.

Wie können Sie sich schützen?

Systemüberwachung

Schutz durch Überwachung und Aktualisierung interner Programme.

Infrastrukturanalyse

Schutz vor Sicherheitslücken veralter IT-Systeme.

Managed Firewall

Schutz vor Gefahren aus dem Internet.

Schwachstellen-Management

Schutz durch Überwachung und Aktualisierung interner Programme.

Security Awareness Training

Schutz vor Gefahren aus dem Internet.

Wie können Sie sich schützen?

1. Systemüberwachung

Schutz durch Überwachung und Aktualisierung interner Programme.

2. Infrastrukturanalyse

Schutz vor Sicherheitslücken veralter IT-Systeme.

3. Managed Firewall

Schutz vor Gefahren aus dem Internet.

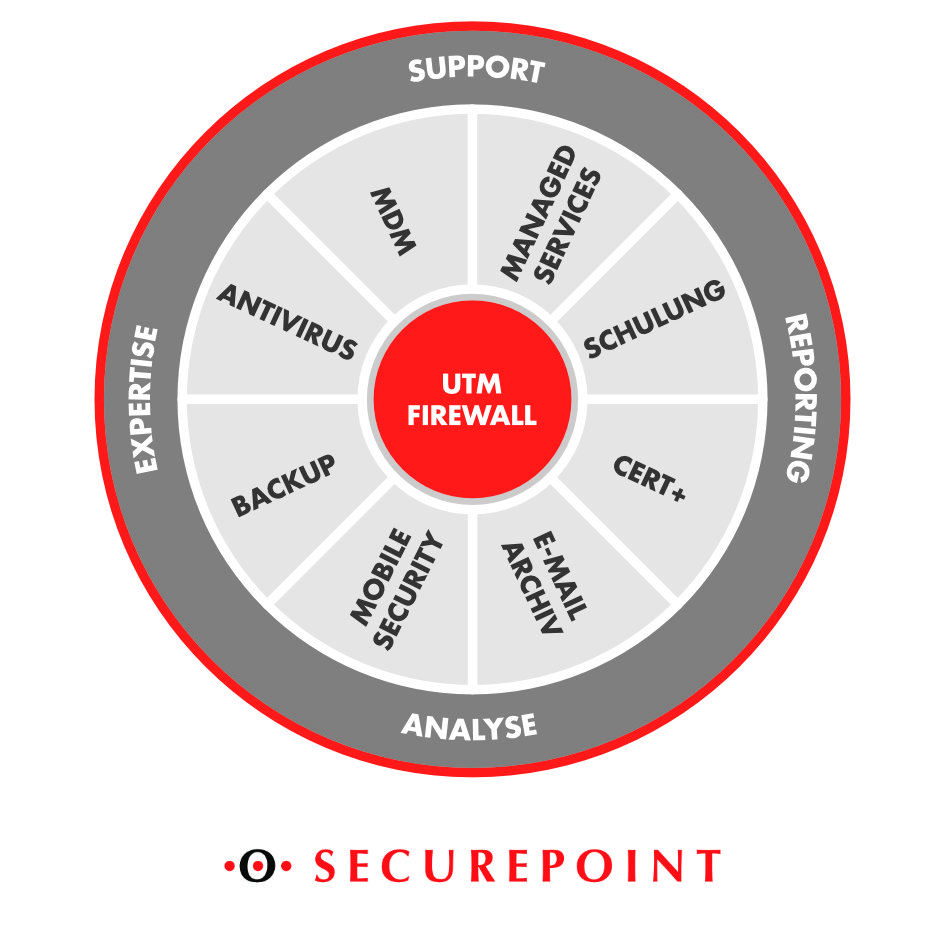

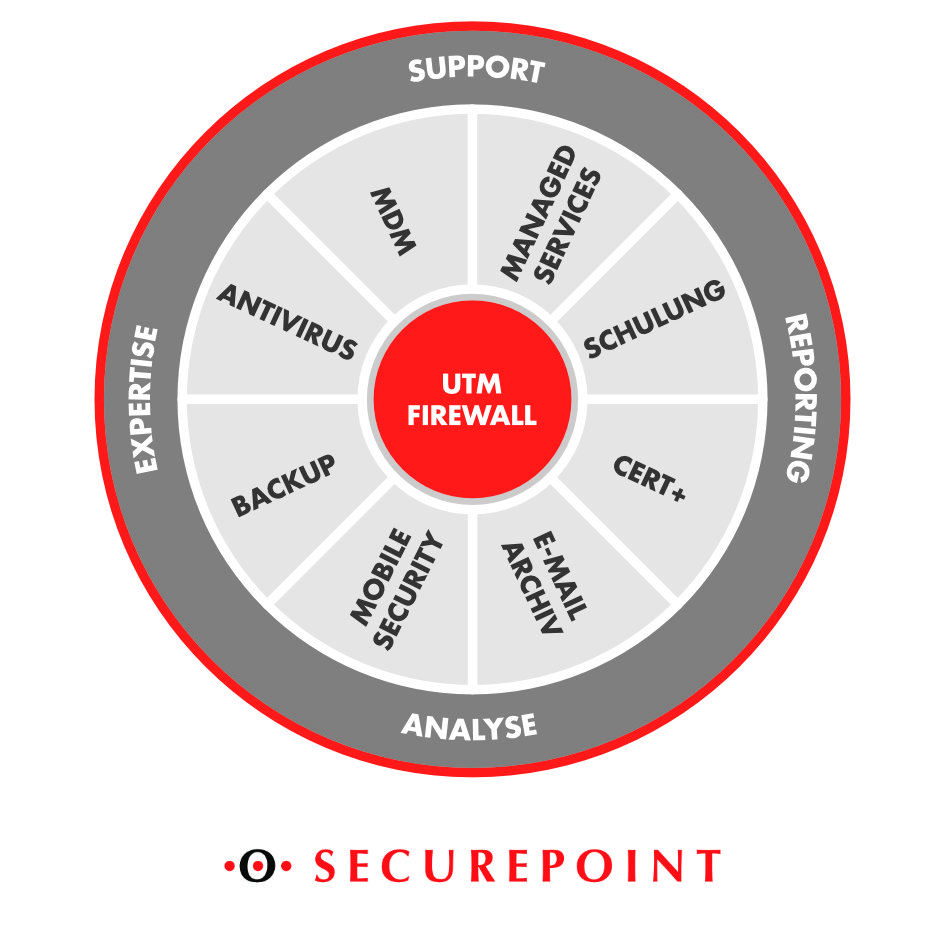

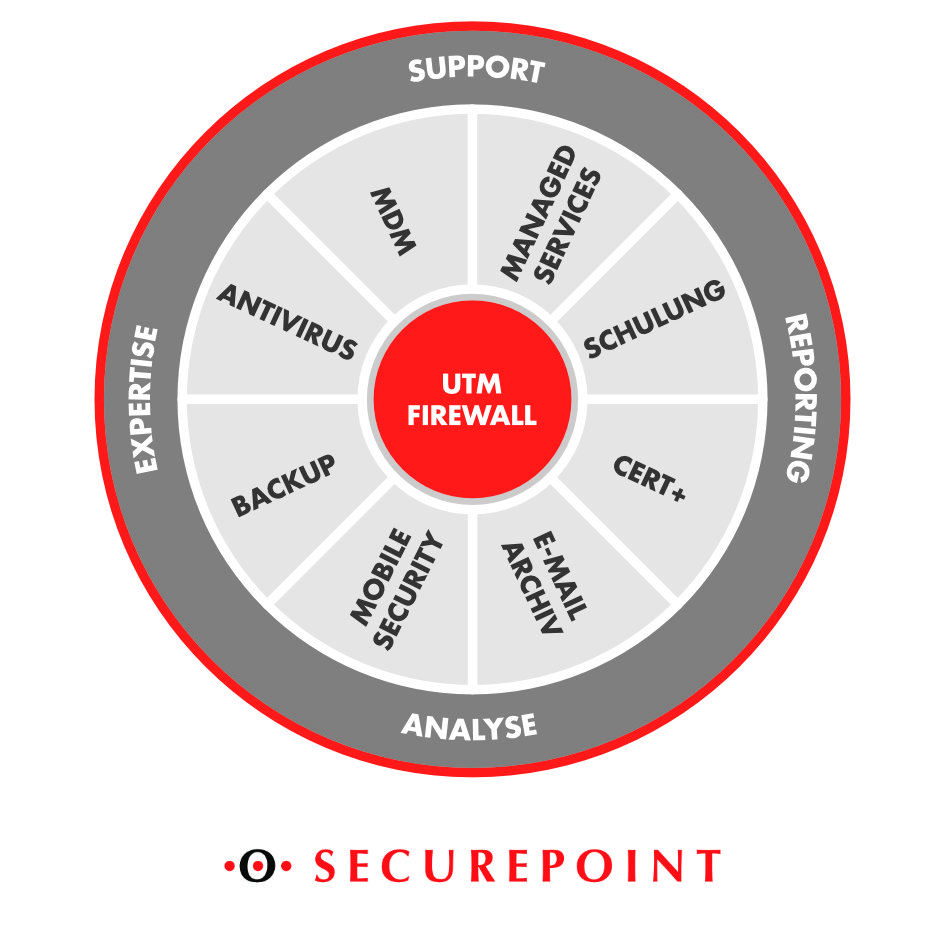

IT-Sicherheit "Made in Germany"

Zu den Schichten der Unified Security gehören unter anderem:

- Netzwerkschutz

- Lokaler Schutz für mobile und feste Arbeitsplätze

- Lösungen für Smartphones und Tablets

- Datenschutz

- Cloud-Schutz

- Backup und E-Mail-Archivierung

- Verschlüsselte Verbindungen

- Cyber-Awareness-Trainings

- Produktschulung und -support durch Fachkräfte aus Deutschland

finden wir am besten im direkten Austausch heraus.

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

IT-Sicherheit "Made in Germany"

Unsere IT-Security-Strategie heißt Securepoint Unified Security. Verschiedene, sich gegenseitig ergänzende und verstärkende Maßnahmen, decken unterschiedliche Angriffsmöglichkeiten ab und lassen Schicht für Schicht mehr Sicherheit entstehen. So können sich Organisationen ganzheitlich vor Cyber-Attacken und Schadsoftware schützen.

Zu den Schichten der Unified Security gehören unter anderem:

- Netzwerkschutz

- Lokaler Schutz für mobile und feste Arbeitsplätze

- Lösungen für Smartphones und Tablets

- Datenschutz

- Cloud-Schutz

- Backup und E-Mail-Archivierung

- Verschlüsselte Verbindungen

- Cyber-Awareness-Trainings

- Produktschulung und -support durch Fachkräfte aus Deutschland

Welche Schichten und Maßnahmen für Ihr Projekt relevant sind, finden wir am besten im direkten Austausch heraus.

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Ihre Vorteile mit dem Einsatz von Securepoint

Durch den Content-Filter mit Zero-Hour-Protection werden Zugriffsbeschränkungen durchgesetzt. Die beiden Virus-Scanner sichern das Surfen im Internet ab.

Mit Deep Packet Inspection (DPI) und weiteren effizienten Angriffserkennungen schützt die NextGen UTM-Firewall z. B. vor Industriespionage und Angriffen aus dem Internet.

Der Einmalpasswort-Server ist vollständig in die UTM integriert und sorgt für hochsichere Zwei- und Drei-Faktor-Authentifizierung. Kostenlose Smartphone-Apps sind verfügbar.

Vernetzung beliebig vieler Standorte und Bereitstellung von VPN-Einwahlzugängen, sowie Anbindung mobiler Arbeitsplätze mittels verschiedener VPN-Protokolle.

Schutz vor Viren, Phishing, Spy- und Malware durch die Überwachung und Bereinigung von Kommunikationskanälen (E-Mail), auch bei verschlüsselten Verbindungen (POP3S/IMAPS)

Der kostenlose Securepoint Mail-Connector sorgt für die sichere Anbindung von POP3S/IMAPS-Konten an Ihren Mail-Server per SMTP (STARTTLS).

Ihre Vorteile mit dem Einsatz von Securepoint

Durch den Content-Filter mit Zero-Hour-Protection werden Zugriffsbeschränkungen durchgesetzt. Die beiden Virus-Scanner sichern das Surfen im Internet ab.

Mit Deep Packet Inspection (DPI) und weiteren effizienten Angriffserkennungen schützt die NextGen UTM-Firewall z. B. vor Industriespionage und Angriffen aus dem Internet.

Der Einmalpasswort-Server ist vollständig in die UTM integriert und sorgt für hochsichere Zwei- und Drei-Faktor-Authentifizierung. Kostenlose Smartphone-Apps sind verfügbar.

Schutz vor Viren, Phishing, Spy- und Malware durch die Überwachung und Bereinigung von Kommunikationskanälen (E-Mail), auch bei verschlüsselten Verbindungen (POP3S/IMAPS)

Vernetzung beliebig vieler Standorte und Bereitstellung von VPN-Einwahlzugängen, sowie Anbindung mobiler Arbeitsplätze mittels verschiedener VPN-Protokolle.

Der kostenlose Securepoint Mail-Connector sorgt für die sichere Anbindung von POP3S/IMAPS-Konten an Ihren Mail-Server per SMTP (STARTTLS).

IT-Sicherheit

Made in Germany

Unsere IT-Security-Strategie heißt Securepoint Unified Security. Verschiedene, sich gegenseitig ergänzende und verstärkende Maßnahmen, decken unterschiedliche Angriffsmöglichkeiten ab und lassen Schicht für Schicht mehr Sicherheit entstehen. So können sich Organisationen ganzheitlich vor Cyber-Attacken und Schadsoftware schützen.

- Netzwerkschutz

- Lokaler Schutz für mobile und feste Arbeitsplätze

- Lösungen für Smartphones und Tablets

- Datenschutz

- Cloud-Schutz

- Backup und E-Mail-Archivierung

- Verschlüsselte Verbindungen

- Cyber-Awareness-Trainings

- Produktschulung und -support durch Fachkräfte aus Deutschland

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Ihre Vorteile mit dem Einsatz von Securepoint

Durch den Content-Filter mit Zero-Hour-Protection werden Zugriffsbeschränkungen durchgesetzt. Die beiden Virus-Scanner sichern das Surfen im Internet ab.

Mit Deep Packet Inspection (DPI) und weiteren effizienten Angriffserkennungen schützt die NextGen UTM-Firewall z. B. vor Industriespionage und Angriffen aus dem Internet.

Der Einmalpasswort-Server ist vollständig in die UTM integriert und sorgt für hochsichere Zwei- und Drei-Faktor-Authentifizierung. Kostenlose Smartphone-Apps sind verfügbar.

Vernetzung beliebig vieler Standorte und Bereitstellung von VPN-Einwahlzugängen, sowie Anbindung mobiler Arbeitsplätze mittels verschiedener VPN-Protokolle.

Schutz vor Viren, Phishing, Spy- und Malware durch die Überwachung und Bereinigung von Kommunikationskanälen (E-Mail), auch bei verschlüsselten Verbindungen (POP3S/IMAPS)

Der kostenlose Securepoint Mail-Connector sorgt für die sichere Anbindung von POP3S/IMAPS-Konten an Ihren Mail-Server per SMTP (STARTTLS).

Ihre Vorteile mit dem Einsatz von Securepoint

- NextGen UTM-Firewall: Hochmoderne Firewall mit Deep Packet Inspection für maximalen Schutz Ihrer Daten.

- Spam-Filter: Erkennen und blockieren Sie 99% aller Spam-E-Mails für eine saubere Kommunikation.

- Virenscanner: Automatischer Schutz vor Viren in E-Mails, Anhängen und Webzugriffen – direkt nach Installation.

- Web-Content-Filter: Kontrollieren Sie den Internetzugang und erlaubte E-Mail-Anhänge – für mehr Sicherheit und Produktivität.

- Antiphishing/Antispyware: Schützen Sie sensible Daten vor Phishing und Spionage.

- VPN-Gateway: Sichere Verbindungen zu Ihrer Firma, Filiale oder dem Home-Office mit nur einem Klick.

- Webmanagement: Einfache Installation und Verwaltung durch intuitives Webinterface.

- Automatische Updates: Stündliche, automatische Updates für optimalen Schutz – ohne Aufwand.

- Automatische Zeitfunktion: Synchronisieren Sie die Uhrzeit aller Rechner im Netzwerk automatisch.

- Hohe Performance: Schnelle, sichere Konfiguration mit herausragender Leistung und niedrigen Kosten.

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Ihre Vorteile mit dem Einsatz von Securepoint

NextGen UTM-Firewall: Hochmoderne Firewall mit Deep Packet Inspection für maximalen Schutz Ihrer Daten.

Spam-Filter: Erkennen und blockieren Sie 99% aller Spam-E-Mails für eine saubere Kommunikation.

Virenscanner: Automatischer Schutz vor Viren in E-Mails, Anhängen und Webzugriffen – direkt nach Installation.

Web-Content-Filter: Kontrollieren Sie den Internetzugang und erlaubte E-Mail-Anhänge – für mehr Sicherheit und Produktivität.

Antiphishing/Antispyware: Schützen Sie sensible Daten vor Phishing und Spionage.

VPN-Gateway: Sichere Verbindungen zu Ihrer Firma, Filiale oder dem Home-Office mit nur einem Klick.

Webmanagement: Einfache Installation und Verwaltung durch intuitives Webinterface.

Automatische Updates: Stündliche, automatische Updates für optimalen Schutz – ohne Aufwand.

Automatische Zeitfunktion: Synchronisieren Sie die Uhrzeit aller Rechner im Netzwerk automatisch.

Hohe Performance: Schnelle, sichere Konfiguration mit herausragender Leistung und niedrigen Kosten.

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Ihre Vorteile mit dem Einsatz von Securepoint :

Lassen Sie sich unverbindlich beraten

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Nächste Schritte

Lassen Sie sich unverbindlich beraten

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Nächste Schritte

Lassen Sie sich unverbindlich beraten

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Über uns

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Über uns

Hallo mein Name ist Janis Ohnesorg und ich bin Geschäftsführer der OrgaMAXX IT GmbH.

Wir sind ein führendes IT-Systemhaus, das seit über 20 Jahren erfolgreich seinen Kunden ein Höchstmaß an Effizienz und Produktivität bietet. Als zertifizierter Securepoint Gold Partner bieten wir Ihnen IT-Sicherheit „Made in Germany“.

Wir wissen ganz genau, welche Maßnahmen Unternehmen ergreifen müssen, um sich vor Gefahren jeglicher Art zu schützen.

Ich freue mich auf den Austausch mit Ihnen.

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Über uns

- Wir prüfen Ihr Unternehmen kostenlos auf Sicherheitslücken!

Häufig gestellte Fragen

Auch kleine Unternehmen sind attraktive Ziele für Cyberkriminelle, da sie oft weniger gut geschützt sind. Außerdem können selbst scheinbar unsensible Daten wie Kundeninformationen oder interne Prozesse wertvoll sein. Ein Cyberangriff kann auch bei kleineren Unternehmen zu erheblichen finanziellen und betrieblichen Schäden führen.

Häufig gestellte Fragen

Auch kleine Unternehmen sind attraktive Ziele für Cyberkriminelle, da sie oft weniger gut geschützt sind. Außerdem können selbst scheinbar unsensible Daten wie Kundeninformationen oder interne Prozesse wertvoll sein. Ein Cyberangriff kann auch bei kleineren Unternehmen zu erheblichen finanziellen und betrieblichen Schäden führen.

Häufig gestellte Fragen

Auch kleine Unternehmen sind attraktive Ziele für Cyberkriminelle, da sie oft weniger gut geschützt sind. Außerdem können selbst scheinbar unsensible Daten wie Kundeninformationen oder interne Prozesse wertvoll sein. Ein Cyberangriff kann auch bei kleineren Unternehmen zu erheblichen finanziellen und betrieblichen Schäden führen.

OrgaMAXX.IT GmbH © 2024 Agentur Bill Consulting GmbH

OrgaMAXX.IT GmbH © 2024 Agentur Bill Consulting GmbH

OrgaMAXX.IT GmbH © 2024 Agentur Bill Consulting GmbH